|

|

|

Как определить тип "пойманного" вируса на компьютере?

| |

| Admin | Дата: Воскресенье, 10 Января 2010, 03:47 | Сообщение # 1 |

Admin

Группа: Администраторы

Сообщений: 145

Статус: Offline

| Целью действий программ-вымогателей класса Trojan-Ransom (по классификации Лаборатории Касперского) или Trojan.Winlock (по классификации Dr.Web'a) является блокирование доступа пользователя к данным на компьютере или ограничение возможностей работы на компьютере и требование выкупа за возврат к исходному состоянию системы. Отличие вредоносных программ класса Trojan-Ransom/Trojan.Winlock заключается в их изначальной коммерческой направленности. Каждая программа этого поведения является инструментом для получения денег кибер-преступниками. Рассмотрим виды вредоносных программ класса Trojan-Ransom/Trojan.Winlock в порядке сложности борьбы с ними вручную, без антивируса. Избавиться от последствий запуска первых двух видов достаточно просто, третьего и четвертого – немного сложней, а устранение последствий работы программ, отнесенных к пятому виду, не всегда возможно. Вредоносные программы:

Добавить в закладки CTRL+D

|

| |

|

|

| Admin | Дата: Воскресенье, 10 Января 2010, 04:10 | Сообщение # 2 |

Admin

Группа: Администраторы

Сообщений: 145

Статус: Offline

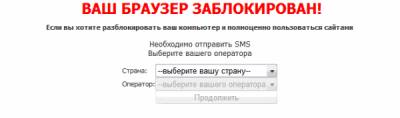

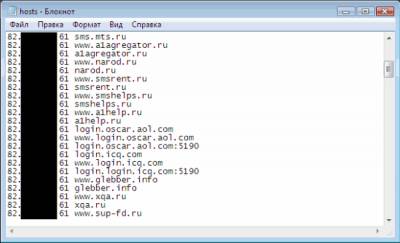

| 1.Программы,ограничивающие доступ к веб-сайтам Примером программ такого вида может быть вредоносная программа Trojan-Ransom.BAT.Agent.c , которая представляет собой BAT-файл размером 13 Кб. После запуска этого вредоносного ПО блокируется доступ пользователя ко многим веб-сайтам, в том числе, сайтам Лаборатории Касперского, поисковых средств Google, Яндекс, социальной сети «Одноклассники», «В Контакте» и других (всего около 200 доменных имен). Введя адрес веб-сайта вместо ожидаемой начальной страницы, пользователь видит окно с требованием выкупа.  Для блокирования доступа к сайтам, троянская программа изменяет файл HOSTS:  В данном случае вымогательства, стоимость отправки SMS, как правило, указывается явно и составляет небольшую сумму 7-15 рублей (хотя на деле оказывается не менее 300 руб), чтобы мотивировать пользователя заплатить. В ответ авторы обещают прислать код для разблокировки. Если по каким-либо причинам антивирусное ПО не было установлено или вредоносное ПО этого типа не было удалено,в качестве альтернативного способа рекомендуется проделать следующие действия:

- откройте файл HOSTS с помощью любого текстового редактора, например Notepad. В зависимости от используемой вами операционной системы этот файл располагается:

- для Windows-95/98/ME: в корневом каталоге диска, на котором установлена операционная система

- для Windows NT/2000/XP/Vista: в папке Windows\System32\drivers\etc.

- самостоятельно исправьте данный файл, удалив все строчки кроме: 127.0.0.1 localhost

- установите антивирусное ПО, если оно не было установлено ранее

- обновите антивирусные базы

- запустите проверку на вирусы

Добавить в закладки CTRL+D

|

| |

|

|

| Admin | Дата: Воскресенье, 10 Января 2010, 04:30 | Сообщение # 3 |

Admin

Группа: Администраторы

Сообщений: 145

Статус: Offline

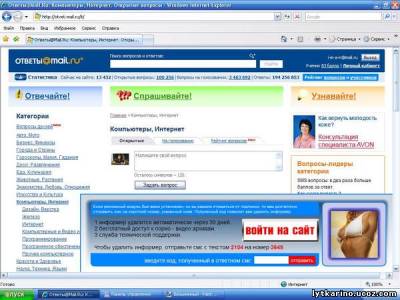

| 2.Программы, ограничивающие работу с обозревателем В результате действий таких программ-вымогателей в браузере создается всплывающее окно без возможности закрытия, мешающее или полностью препятствующее работе в Интернете. Например:

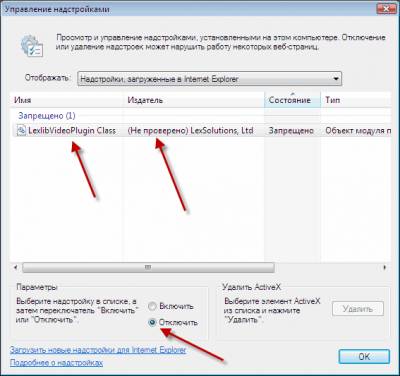

ещё один информер Наиболее характерные представители этого подвида вымогателей – вредоносные программы семейств Trojan-Ransom.Win32.Hexzone и Trojan-Ransom.Win32.BHO. Если по каким-либо причинам антивирусное ПО не было установлено или вредоносное ПО этого типа не было удалено,в качестве альтернативного способа рекомендуется проделать следующие действия:

- в меню обозревателя Internet Explorer откройте окно Управление надстройками из меню обозревателя «Сервис→ Надстройки→ Включение и отключение надстроек»

- в окне Управление надстройками перечислены все установленные и активные надстройки, среди которых следует выявить вредоносную. Для этого обратите внимание на все надстройки, у которых в графе Издатель либо ничего не указано, либо есть строка (Не проверено) – их следует проверить в первую очередь.

- в графе Файл проверьте расширения файлов таких подозрительных надстроек. Отключите подозрительные расширения, нажав кнопку Отключить.

- перезапустите Internet Explorer и убедитесь, что всплывающее окно исчезло.

Если описанная процедура не помогла, то возможно, причина в другом расширении, и чтобы его выявить, последовательно отключите все расширения, проверяя результат. Более подробно о борьбе с этим типом вирусов можно прочитать ,в отдельной ветке форума ТУТ

Добавить в закладки CTRL+D

|

| |

|

|

| Admin | Дата: Воскресенье, 10 Января 2010, 04:53 | Сообщение # 4 |

Admin

Группа: Администраторы

Сообщений: 145

Статус: Offline

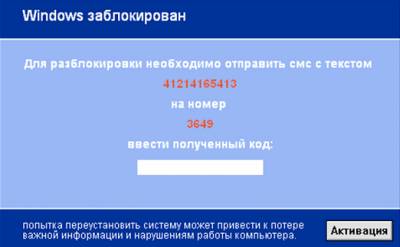

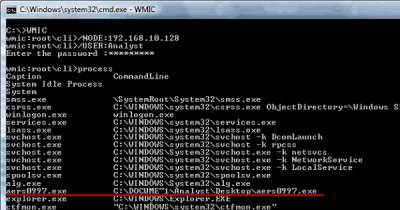

| 3.Программы, блокирующие доступ к ресурсам операционной системы Этот вид вредоносной программы класса Trojan-Ransom/Trojan.Winlock основан на блокировке доступа пользователя к ресурсам операционной системы. В этом случае пользователь не может завершить работу вредоносной программы или запустить любую другую программу, в том числе Диспетчер задач. Запустив такую троянскую программу, пользователь увидит на экране сообщение с требованием выкупа. Клавиатура и мышка будут продолжать работать, но на экране появится окно, которое невозможно свернуть, с которого невозможно переключиться (например, с помощью сочетания клавиш «Alt-Tab»,«Win+D»). Остается только окно, расположенное поверх остальных, в котором сформулированы условия получения пароля для восстановления работоспособности системы.  Способ лечения №1. Для решения проблемы необходимо завершить вредоносный процесс, блокирующий экран. Если компьютер находится в сети, то можно подключиться к компьютеру с помощью средств удаленного администрирования. Приведем пример с использованием стандартного средства WMIC (Windows Management Instrumentation Command-line).

- на удаленной машине запустите командную оболочку cmd.exe

- выполните следующие команды:

wmic /NODE:<имя компьютера или сетевой адрес> (например «/NODE:192.168.10.128») /USER:<имя пользователя на зараженной машине> (например «/USER:Analyst») - появится предложение ввести пароль пользователя на компьютере, заблокированном программой-вымогателем, который также надо ввести

- далее выполните команду process

- после этого будет выведен список запущенных процессов на удаленной машине

- найдите в списке подозрительный процесс, который не относится к ОС и пользовательским приложениям, например, aers0997.exe

- выполните следующую команду:

process where name=”<имя зловредного процесса>” delete (например, process where name=”aers0997.exe” delete) - после завершения вредоносного процесса, на зараженной машине исчезнет окно с требованием выкупа

- установите антивирусное ПО и проведите проверку на вирусы.

Способ лечения №2. Другим вариантом функционирования вредоносных программ семейств Blocker является блокирование работы не сразу после запуска вредоносного ПО, а после перезагрузки компьютера. Если способ лечения №1 не помог, можно воспользоваться встроенной возможностью восстановления ОС Windows. Рассмотрим последовательность шагов на примере ОС Windows 7 с использованием установочного DVD-диска. Инсталляционный диск понадобится Windows в процессе работы.

- загрузите компьютер в Безопасном режиме

- в меню на экране выберите пункт «Repair Your Computer».

- в процессе запуска вам будет предложено выбрать раскладку клавиатуры и ввести пароль пользователя Windows

- в появившемся далее диалоговом окне выберите пункт «System Restore» («Восстановление системы»)

- мастер восстановления предложит вам откатить систему к одной из точек восстановления. Выберите последнюю точку восстановления и дождитесь окончания работы мастера

- по завершении вам будет предложено перегрузиться, после чего скорее всего ограничения будут сняты.

Следует отметить улучшенную защиту ОС Windows 7, в которой некоторые из вредоносных программ семейства Blocker можно обезвредить средствами «Диспетчера Задач Windows», завершив подозрительные запущенные процессы. Способ лечения №3. Если предыдущий способ лечения не помог, можно воспользоваться методом ручного удаления вредоносной программы из безопасного режима. Внимание!!! Метод удаления вредоносного ПО вручную подходит только в том случае, если вы четко представляете последствия своих действий.

Для удаления вредоносной программы вручную проделайте следующие действия:

- перезагрузите компьютер в Безопасном режиме

- в меню выберите пункт «Safe mode with Command Prompt» (безопасный режим с запуском командной строки)

- дождитесь загрузки системы в безопасном режиме

- введите пароль для входа в систему (если это необходимо)

- после ввода пароля появится окно командной строки. Из окна командной строки можно запускать любые утилиты и программы. В этом случае искать, где прописалась вредоносная программа придется самостоятельно, например, это можно сделать с помощью бесплатной утилиты Autoruns , DrWebCureiT или GlarieyUtilits.

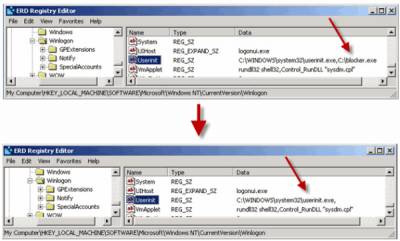

Способ лечения №4. Если предыдущий способ лечения не помог или возможность загрузки Windows из безопасного режима отключена вредоносной программой, можно воспользоваться методом ручного удаления вредоносной программы с использованием загрузочного компакт-диска, так называемого LiveCD, например, ERD Commander. Вредоносные программы класса Trojan-Ransom/Trojan.Winlock обычно используют системный реестр Windows. Рассмотрим самый распространенный случай – изменение значения «Userinit» в ветке «HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon». При такой автозагрузке блокировка компьютера происходит сразу после ввода пароля при входе в систему. Для разрешения возникшей ситуации проделайте следующие действия:

- загрузите диск ERD Commander

- зайдите в меню «Start»→«Administrative Tools»→«Registry Editor»

- найдите ключ Userinit в ветке реестра «HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon»

- восстановите значение на «C:\Windows\system32\userinit.exe,»

Внимание!!! Будьте осторожны и внимательны при работе с системным реестром!

- удалите вредоносный файл, который был прописан в «Userinit» (в случае, изображенном на рисунке, это файл: «C:\blocker.exe»)

- загрузите компьютер в обычном режиме.

Способ лечения №5.

Более подробно о борьбе с этим типом вирусов можно прочитать ,в отдельной ветке форума ТУТ

Добавить в закладки CTRL+D

|

| |

|

|

| Admin | Дата: Воскресенье, 10 Января 2010, 05:26 | Сообщение # 5 |

Admin

Группа: Администраторы

Сообщений: 145

Статус: Offline

| 4.Программы, ограничивающие действия пользователя в операционной системе.

В операционных системах семейства Windows имеется гибкий механизм политик безопасности, позволяющий системным администраторам настраивать пользовательское окружение. Используя системный реестр, можно отключить пункты системного меню, Панель Задач, изменить вид папок и т.д. Вирусописатели используют функцию системы в своих целях, создав целое семейство вредоносных программ, ограничивающих действия пользователя в операционной системе. Изменение системных настроек, таких как запрет запуска редактирования реестра, запрет запуска Диспетчера задач и т.д., уже давно используется разнообразными вредоносными программами. К этому виду программ-вымогателей можно отнести семейства Trojan-Ransom.Win32.Krotten и Trojan-Ransom.Win32.Taras. Как правило, после запуска такой программы на компьютере можно запустить только Интернет-браузер, чтобы можно было заплатить выкуп. Рассмотрим некоторые способы лечения. Способ лечения №1. Удаление профиля заблокированного пользователя.

- перезагрузите компьютер в Безопасном режиме

- войдите в систему под другим пользователем, например, пользователем «Администратор»

- в случаях некоторых программ-вымогателей (например, Trojan-Ransom.Win32.Taras.e) вы увидите, что возможности этого пользователя ничем не ограничены, потому что действие троянской программы распространяется только на того пользователя, который запустил эту вредоносную программу

- скопируйте содержимое рабочего стола заблокированного пользователя и другие нужные файлы, чтобы не потерять важную информацию, а затем удалите профиль заблокированного пользователя

- создайте нового пользователя и войдите в систему под новым аккаунтом.

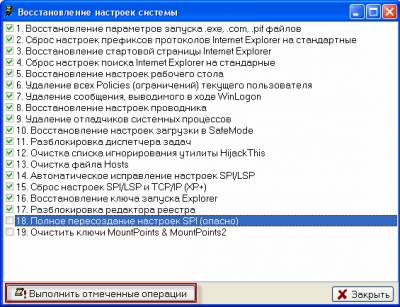

Способ лечения №2. Некоторые вымогатели (например, Trojan-Ransom.Win32.Krotten.kq) изменяют системные настройки, оказывающие эффект на всех пользователей в системе. Например, вредоносная программа запускается при старте Windows и применяет настройки для каждого нового пользователя, кроме того, запрещая вход в безопасном режиме Windows. В этом случае может помочь лечение с использованием загрузочного диска LiveCD.

- скачайте архив с утилитой AVZ

- распакуйте архив с утилитой с помощью программы-архиватора, например, WinZip

- скопируйте утилиту на flash-носитель

- загрузитесь с LiveCD. Как правило, вредоносные программы данного вида оставляют возможность запуска на заблокированном компьютере только нескольких приложений: Internet Explorer, Outlook Express, чтобы пользователь мог отправить письмо злоумышленникам

- скопируйте содержимое каталога с утилитой AVZ на рабочий стол пользователя заблокированного компьютера

- переименуйте исполняемый файл утилиты с AVZ.exe на iexplore.exe (название исполняемого файла Internet Explorer)

- перезагрузите компьютер

- войдите в систему под заблокированным пользователем

- запустите с рабочего стола утилиту AVZ под именем iexplore.exe. Утилита запустится, т.к. программе Internet Explorer запуск разрешен.

- в окне утилиты выберите пункт меню «Файл»→«Восстановление системы»

- отметьте все пункты, кроме пунктов "Полное пересоздание настроек SPI (опасно)" и "Очистить ключи MountPoints & MountPoints2"

- нажмите кнопку Выполнить отмеченные операции

- по завершении операции восстановления, перезагрузите компьютер. Все ограничения будут сняты.

Добавить в закладки CTRL+D

|

| |

|

|

| Admin | Дата: Воскресенье, 10 Января 2010, 05:43 | Сообщение # 6 |

Admin

Группа: Администраторы

Сообщений: 145

Статус: Offline

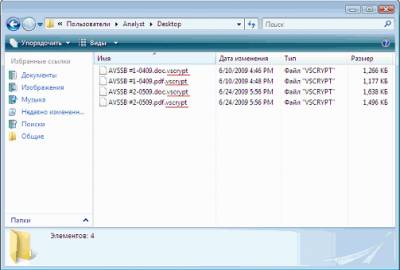

| 5.Программы, шифрующие файлы пользователя.

Редкостная пакость... Последний вид программ-вымогателей незаметно шифрует данные пользователя. Позже пользователь обнаруживает, что не может получить доступ к нужным файлам. Условия выкупа «данных-заложников» либо помещаются в текстовый файл в каждом каталоге с зашифрованными файлами (например, в случае Trojan-Ransom.Win32.GPCode), либо размещаются на обоях рабочего стола (например, так поступает Trojan-Ransom.Win32.Encore).  Обычно программы-вымогатели этого вида шифруют файлы избирательно – с расширениями doc, xls, txt и т.д., то есть те, которые потенциально могут содержать важную для пользователя информацию. Наиболее известное семейство таких программ Trojan-Ransom.Win32.Gpcode. Способ лечения. Так как алгоритмы шифрования данных варьируются от программы к программе, универсальных способов лечения привести нельзя. Для расшифровки файлов как минимум надо иметь экземпляр троянской программы, хотя и этого может быть недостаточно.Такой "орешек" может оказаться не по зубам... В случае встречи с таким типом вирусов, убедительная просьба писать на форум для предупреждения других участников,названия сайтов, откуда подцепили эту заразу(желательно в не кликабельном виде: pupkin точка ru). В случае отправки СМС делиться кодами разблокировки, скриншотами вируса, максимально возможной информацией, так как в последнее время вирусные атаки принимают масштаб эпидемии.

Добавить в закладки CTRL+D

|

| |

|

|

| алекс18 | Дата: Суббота, 24 Апреля 2010, 21:34 | Сообщение # 7 |

Рядовой

Группа: Пользователи

Сообщений: 1

Статус: Offline

| Неплохо бы всем (особенно начинающим пользователям) применять утилиты резервного сохранения образа системного диска.Тогда все проблемы решаются очень просто.

|

| |

|

|

|